В их биографиях нет ни единого темного пятнышка. Они невероятно приятны в общении. Таких располагающих к себе, не вызывающих подозрений людей полно на любой конференции.

Lazarus Group

Как работают?

Искусству взлома северокорейские спецы учатся с младых зубов. Именно такими мастерами комплектуется знаменитая на весь мир преступная группировка Группа Лазаря. Как и чем они промышляют?

Они работают неспешно, ничем не выдавая своих злонамеренных целей. Члены криптопреступной бригады рассредоточены по всему миру. Для переписки друг с другом и будущими жертвами они пользуются Телеграмом. Периодически между участниками проходят рабочие сессии. Спустя некоторое время команда вносит в экосистему жертвенного проекта энную весьма значительную сумму, что, естественно, вызывает доверие.

Проходит несколько месяцев, во время которых ведется плодотворная совместная работа. Пришельцев уже больше никто не воспринимает чужаками. Затем инициируется обмен репозиториями, что является стандартным делом. Ни о каких подозрениях и речи быть не может. Однако достаточно открытия одного файла в Cursor либо VSCode, чтобы злоумышленники смогли воспользоваться несовершенствами, о которых в 2025 году предупреждал криптосоциум.

Шлейф вредоносного внедрения растворяется автоматически вместе со следами переписки в мессенджере. Не прошло и 12 минут, как протокол Drift лишился 285 000 000 USD. Вот так выглядит операция, спланированная и осуществленная северокорейскими медвежатниками из Группы Лазаря.

Кто они такие?

Этот хакерский коллектив представляет собой государственную структуру. Вот уже свыше 70 лет Северная Корея вынуждена существовать под гнетом жестких международных санкций. У страны нет выхода в общепланетарную банковскую систему. Откуда же в таких условиях изыскивать средства на финансирование государственной ядерной программы? Баллистические ракеты и прочее оружие массового уничтожения необходимо штамповать ежедневно. Таким образом, иного способа добывания ассигнований, нежели взлом иностранных фининститутов, у северокорейцев попросту нет.

Излюбленной мишенью стала криптоиндустрия. Цифромонетам не мешают границы. Они беспрепятственно перемещаются из одной экономической системы в другую. Для воровства виртуальных дензнаков Lazarus Group и была задумана. Данное подразделение киберагентов находится в подчинении у ведомства внешней разведки Северной Кореи. Перед ними руководство ставит единственную задачу – украсть криптоактивы и превратить их в реальные финресурсы, чтобы правящий режим мог закупать все необходимое для строительства новых ракет.

По подсчетам ООН: Группа Лазаря только в 2025 году сумела похитить криптокапитала на сумму, эквивалентную двум миллиардам американских долларов. Все эти средства были залиты в милитаристскую программу Ким Чен Ына. При этом участники воровского коллектива не жаждут всемирной славы или официального одобрения. О том, как им удается проникать в закрома криптопроектов, он не распространяются. В Даркнете вы не найдете никаких подробностей. Это – фанатики своего дела, которых с детсада готовили к выполнению данной миссии.

С юных лет

Отбор и подготовка будущих криптовзломщиков в Северной Корее

В столице (Пхеньян) работает сеть элитных учебных заведений. Рекрутеры разъезжают по всей стране в поисках талантливых детей. Таким образом, 8-10-летние школьники оказываются в спецучреждениях, где с утра до ночи углубленно изучают математику и программирование. И так – на протяжении 6 лет.

Когда будущие северокорейские хакеры подрастают, их начинают подпускать к интернету. Начинается следующий этап подготовки – погружение в культуру трансконтинентальных финансов. Взломщики учатся общаться и оставаться в тренде.

По окончании школьной программы учащиеся становятся студентами авторитетных технологических университетов. Центральным вузом считается колледж Mirim. Финализация подготовительного процесса для лучших из лучших протекает в Китайской Народной Республике.

Жизнь под прикрытием северокорейских криптохакеров

Молодые талантливые программисты, отправленные в Китай, оказываются в более открытом обществе, исследованием устройства которого и начинают заниматься – развлечений, социальных сетей. У себя на Родине они с такими вещами не имели возможности сталкиваться.

Часть будущих членов команды Группа Лазаря оседает в больших китайских городах. Некоторые селятся в отелях, другие снимают скромные квартиры. Они устраиваются по специальности в местные компании, и днем ведут совершенно обычную жизнь. Но по ночам хакеры из Северной Кореи занимаются выполнением задач, поставленных перед ними партийным руководством. Годами они трудятся под вымышленными именами, ведя двойную жизнь. Их не отличить от привычного айтишника. К такому человеку нет ни претензий, ни подозрений.

Однако северокорейские спецслужбы не ограничиваются внедрением своих киберагентов только в Китай. Замечены такие засланные казачки и организованные ими сети, например, на территории Российской Федерации. Кроме того, в Соединенных Штатах были недавно обнародованы санкционные материалы, в которых речь идет об испанских и других европейских точках.

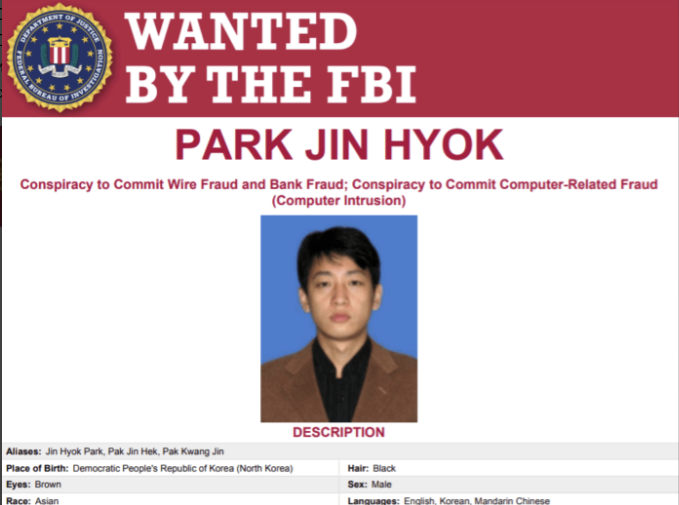

Иллюстрирующим примером криптохакера под прикрытием может послужить персона Парк Джин Хёка. Этот вундеркинд-математик является одним из основателей Группы Лазаря. Элитарный технологический университет в Северной Корее этот человек заканчивал под именем Ким Чхэк.

В 2002 году он поселился в Даляне – крупном портово-промышленном и курортном центре, расположенном на юге Ляодунского полуострова в китайской провинции Ляонин на побережье Желтого моря. Парк Джин Хёк занимался созданием онлайновых игрушек и программ для азартных развлечений. Если взглянуть на его фото из досье ФБР, датированное 2011 годом, от обычного специалиста он неотличим.

Обучение взлому криптопроектов

Специалисты по кибербезопасности обязаны отдавать себе отчет, что криптопреступники из Группы Лазаря, находятся не где-то там – в далекой Северной Корее, закрытой от всего мира непробиваемым санкционным занавесом. Это – далеко не те люди, которые живут в стране, в который существует только семь вариантов стрижек для мужчин. Это – вполне современные персонажи. Они могут жить в любом уголке Земного Шара, посещая обычные офисы и налаживая необходимые связи в айтишной индустрии.

В свое время от личностей, связанных с этой преступной группировкой:

- Через LinkedIn поступали предложения руководству BitMEX организовать партнерство в сегменте невзаимозаменяемых токенов.

- Фиксировались попытки влиться в ряды команды разработчиков цифробиржи Kraken.

- Проводилась закачка вредоносного софта в публичные библиотеки.

- Осуществлялось создание поддельных компаний, чтобы заразить программное обеспечение девелоперов.

Нашумевшие взломы от Группы Лазаря

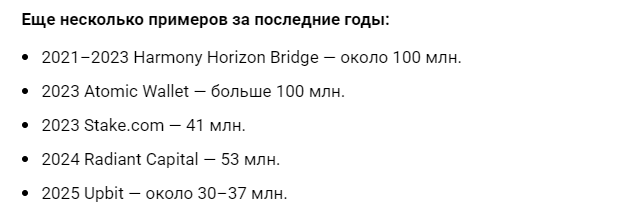

Важные объекты этой преступной криптобригадой, начиная с 2014 года, осуществлялись систематически. Самое любопытное, что внимание преступников привлекали не только криптопроекты, и делалось все не всегда исключительно с целью кражи денежных средств.

Sony Pictures

Кинокомпания выпускает комедию под названием The Interview. По сюжету: пара журналистов едет в Пхеньян, чтобы совершить покушение на жизнь Ким Чен Ына. Чем не повод для мести? Хакеры совершают свою первую масштабную кибератаку. Расследование приводит к северокорейскому следу.

Ноябрь 2014 года. Взломщики проникают в систему киноконцерна. В результате все критически важные файлы были удалены. Тысячи единиц внутренней документации были выложены в открытый доступ. Было слито все, начиная со сценариев, гонораров ведущих менеджеров и личных переписок и заканчивая самими кинолентами. Был запущен вирус, который парализовал деятельность Sony Pictures, поскольку сотни рабочих централей были уничтожены.

Центробанк Бангладеш

09.02.2016. Совершена попытка совершения самой болезненной в истории цифрофинансов кражи. Взломщики узнали, что Центробанк Бангладеш владеет счетами Федерального резерва Соединенных Штатов.

Были скомпрометированы учетные сведения. С помощью похищенных данных преступники состряпали фейковые платежки в количестве 31 штуки, которые и направили для обналичивания, воспользовавшись межгосударственной трансбанковской системой SWIFT. В общей сложности к выдаче был запрошен один миллиард USD.

Но в слове «foundation» злоумышленники умудрились сделать орфографические ошибки. У специалистов Deutsche Bank, которые участвовали в обслуживании зачислений, возникли подозрения и они заблокировали транзакции.

И все же северокорейским махинаторам удалось вывести 81 000 000 USD. Вскоре эти средства были проведены оффшорными счетами и по цепочке подставных компаний попали в казино на Филиппинах, где их успешно отмыли, поскольку индустрия азартных развлечений в этом государстве регулируется крайне неэффективно.

Этот случай стал первым преступлением подобного рода. Ранее никто даже мысли не допускал, что столь масштабные киберограбления вообще возможно провернуть. Как считает американская разведка, координацией этой операции занимался сам Парк Джин Хёк. С этого момента Группа Лазаря больше не воспринималась, как простая хакерская организация. В ней стали видеть инструмент в транснациональной кибервойне.

WannaCry

Май 2017 года. Начинается пандемия вируса глобального масштаба. Вредоносная программа-шифровальщик блокировала компьютерные файлы, беря вычислительные машины в заложники, и отправляла требования биткойнового выкупа. Криптопользователь мог отказаться платить злоумышленникам, но в таком случае все его данные подлежали уничтожению.

Под инвазией оказались свыше двухсот тысяч компьютеров. Жертвами стали резиденты 150 стран мира. Общая сумма нанесенного ущерба составляет 4 миллиарда американских долларов.

Bybit

21.02.2025. Криптобиржа выполняет перемещение капиталов с хранилищ холодного типа на горячие кошельки. Операция, в которой нет ничего необычного – рутина. Однако не проходит и нескольких часов, как казна сервиса недосчитывается Эфириумов на сумму полтора миллиарда USD.

Вскрытие было осуществлено не напрямую. Преступники воспользовались сервисом SafeWallet. То есть, сначала был обведен вокруг пальца один разработчик из SafeWallet. Криптобандиты проникли в его компьютер и AWS. После этого они произвели внедрение в интерфейс сервиса вредоносного кода в формате JavaScript, это случилось 19.02.2025, а затем провели саму атаку.

Через два дня сотрудники Bybit занялись перемещением Эфириумов. Одобрение осуществлялось посредством мультиподписи. Однако воровской код выполнял подмену адреса, и средства утекали на кошельки грабителей. В общей сложности Группа Лазаря получила 401 тысячу ETH.

Drift

На взлом протокола, в результате которого было похищено 285 000 000 USD, у хакеров ушло всего полгода. Команда пострадавшего проекта считает, правда, что их взломала группировка UNC4736. Однако есть все предпосылки подозревать, что Lazarus Group представляет собой зонтичную организацию, а упомянутая выше группировка является ее подразделением.

Подведем черту

Каждый бурно растущий проект в криптоиндустрии рискует оказать в поле интересов киберпреступников. Причем, как показывает пример с Группой Лазаря, он может привлечь внимание государственной машины, обладающей ресурсами и четким планом. Бояться нужно не случайных школьников, а спецов, наделенных всеми навыками и умениями, обученных быть терпеливыми и последовательными.

Поэтому все партнеры и новые сотрудники должны повергаться тщательной проверке. Нужно мониторить историю их контактов. Брать людей можно только по доверенной рекомендации. Права доступа должны быть разделены. Все подозрительные запросы и репозитории должны отслеживаться. Сегодня главным фактором безопасности становятся не пробелы в коде, а человеческий фактор.