В течение только одного второго квартала сервис MistTrack, принадлежащий китайской компании SlowMist, принял от клиентов 467 уведомлений о том, что с их счетов было похищено определенное количество криптомонет. Цифровые активы были выкрадены различными методами. Средства, принадлежащие 18 жертвам общей стоимостью 22,66 миллионов долларов, компании удалось заморозить.

Из этого количества обращений в компанию, 321 заявка принадлежала пользователям из Китая, еще 146 жертв – граждане других регионов мира. Команда SlowMist провела анализ полученных сообщений с жалобами на кражи, при этом не были учтены инциденты, поступившие по другим каналам. По результатам мониторинга причин разворовывания криптоактивов было установлено, что злоумышленники чаще всего пользовались методами фишинга, применяя утечку закрытых ключей и мошенничество.

В SlowMist установили, что большинство пользователей из числа пострадавших имели привычку сберегать закрытые ключи в облачных сервисах, например, многие хранили их в документах Google, где аналогичным образом сберегались и мнемонические фразы для доступа к кошельку. Еще часть пользователей отправляли для сохранения данных входа своим доверенным лицам или друзьям, пользуясь для этого открытыми каналами связи через мессенджеры. Таким образом, они собирались создать резервные копии. Однако именно подобные действия наиболее доступны для взломов и открывают возможности виртуальным мошенникам к совершению умышленных хищений.

Кроме того, нередки были случаи скама, когда потенциальной жертве присылались сообщения якобы от имени сервиса, в которых содержалось условие продления работы при подаче личной информации. Иногда злоумышленники представлялись менеджерами компании и просили пользователей предоставить данные, которые используются для доступа к криптоактивам личного кошелька.

Эксперты подчеркивают, что среди киберпреступников набирает актуальность еще один технологичный способ выуживания активов у пользователей. Они создают поддельные криптокошельки. Через них уже осуществляется утечка закрытых ключей.

И хотя это в принципе известный способ совершения кибератак на средства клиентов, но он остается актуальным, и преступники довольно часто им пользуются. Одна из причин сохранения для них такой возможности – скачивание пользователями приложений из источников, не вызывающих доверия. Это, в свою очередь, продиктовано сетевыми ограничениями для сервиса GooglePay либо другими объективными причинами.

Специалисты SlowMist смогли проверить и изучить часто используемые функции поддельных криптокошельков на уровне бэкенда, куда включаются управленческие опции пользователей, активов и депозитов.

Они признают, что мошенники применяют довольно технологичные методы и продвинутые схемы. Это указывает на довольно профессиональный уровень киберпреступников.

Модернизация фишинга и мошенничества

Анализ разных направлений показал, что именно скамерам принадлежит авторство 80% комментариев к постам относительно распространенных криптопроектов в сети Х.

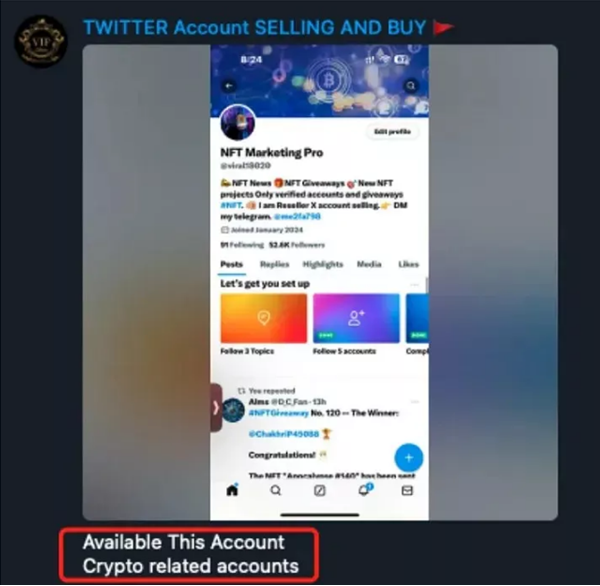

В мессенджере Telegram тоже было обнаружено много недобросовестных деятелей. Там создаются многочисленные аккаунты и группы, предлагающие продажи Х-аккаунтов с уже добавленными подписчиками, накрученными постами и комментариями и с разными датами создания паблика. Так злоумышленники могут свободно подобрать необходимые предложения для своих потребностей.

Большинство страниц в соцсетях полностью идентичны оригиналам по оформлению и активности. К примеру, специалистам SlowMist попалась страница аккаунта Optimizm, и за исключением названия все на ней ничем не отличалось от подлинной страницы реального Optimism.

Пользуясь такими технологичными возможностями, а также некоторыми инструментами и средствами продвижения мошенники легко вводят в заблуждение доверчивых пользователей и неосторожных посетителей фейковых аккаунтов, групп или страниц. Остается только дождаться, когда те перейдут по фишинговой ссылке и украсть их личные финансовые данные.

Вот так, например, выглядит фейковый аккаунт сети Х с тематикой NFT с уже готовым оформлением ленты и добавленными подписчиками.

Из всего разнообразия схем мошенничества во втором квартале текущего года наиболее распространенной оказалась схема honeypot. Она представляет собой ловушку, благодаря которой кибернарушители могут изучать поведенческие факторы потенциальной жертвы, методы и применяемые практики. Криптоиндустрии известен такой метод для привлечения инвесторов в несуществующие, бесполезные или неликвидные проекты и активы. Причем потом это все невозможно реализовать, а деньги нельзя вернуть.

Экспертами SlowMist была описана одна такая схема пошагово:

- Мошенник формирует смарт-контракт и рекламирует его перспективность. Таким образом, он завлекает в проект жертв обещаниями высокой доходности. Причем методы склонения к инвестированию выглядят настойчивыми и агрессивными.

- Как только фейковый актив будет приобретен, жертве на странице его личного аккаунта отображают якобы растущую стоимость, что закономерно склоняет его к решению подождать максимальной цены. И как только пострадавший заметит, что пришло время продавать токен, сделать этого он уже не сможет.

- Тем временем скамеры спокойно выводят деньги на свои реквизиты из фейкового проекта доверчивой жертвы.

Специалисты по кибермошенничеству компании SlowMist подчеркивают, что даже бывалым пользователям и опытным инвесторам далеко не всегда под силу идентифицировать такие фейковые аккаунты. И тем более распознать саму схему honeypot, поскольку недостаточно технической компетентности.

В реальности же мошенники используют гораздо больше методов, схем, технологий. Еще в июне директор SlowMist по вопросам защиты информационной безопасности составил целый рейтинг причин и факторов, которыми пользуются злоумышленники, а пользователи лишаются своих активов.