Несоблюдение законов страны регистрации – опасность для криптобизнеса.

Но существуют угрозы и для тех участников рынка, которые заняты в отрасли криптодобычи – майнеров. В настоящее время в этой нише идет формирование новой и крайне опасной тенденции. Киберпреступными группировкам отработана изощренная схема отмывания добытых нечестным путем цифровых активов. Такие «темные» объединения, как Black Basta и Cartel, ставят под удар репутацию самого уважаемого компонента индустрии.

Недавно специалисты КоинКит проанализировали движения средств хакерских группировок. Результаты проведенного расследования помогли выявить механику превращения «грязных» монет в «чистые» койны. Оказалось, что злоумышленники привлекают к своим темным делишкам майнинг-пулы.

Разбор нашумевшего случая – от атаки к отмыванию

Адрес bc1q77q346n52l0sj46dxfr9uxakexmgq, имевший непосредственное отношение к знаменитой хакерской банде Black Basta, весной 2024-го года получил внушительную сумму в Биткойнах. Взломщики провели вымогательскую атаку на известную международную логистическую компанию и присвоили ее средства.

Но идти стандартным путем моментального микширования украденных монет и выведения их на нерегулируемые биржи в существующих реалиях было бы слишком рискованно. Поэтому криптопреступники отдали предпочтение более тонкому и эффективному методу.

Этап №1 – «Разделение и подготовка»

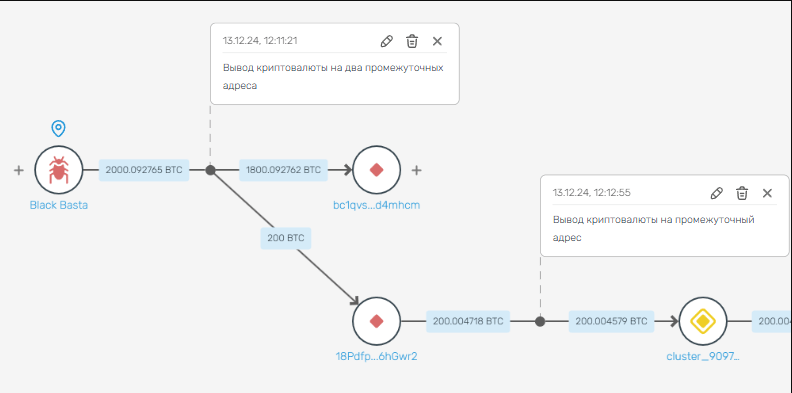

Похищенная сумма разбивается на несколько траншей, которые отправляются через каскад промежуточных цифрокошельков. Это – классическая процедура, приводящая к запутыванию следов и усложнению для автоматических систем биржевого мониторинга процесса анализа.

Начало движения криптосредств

Этап №2 – «Преступная махинация»

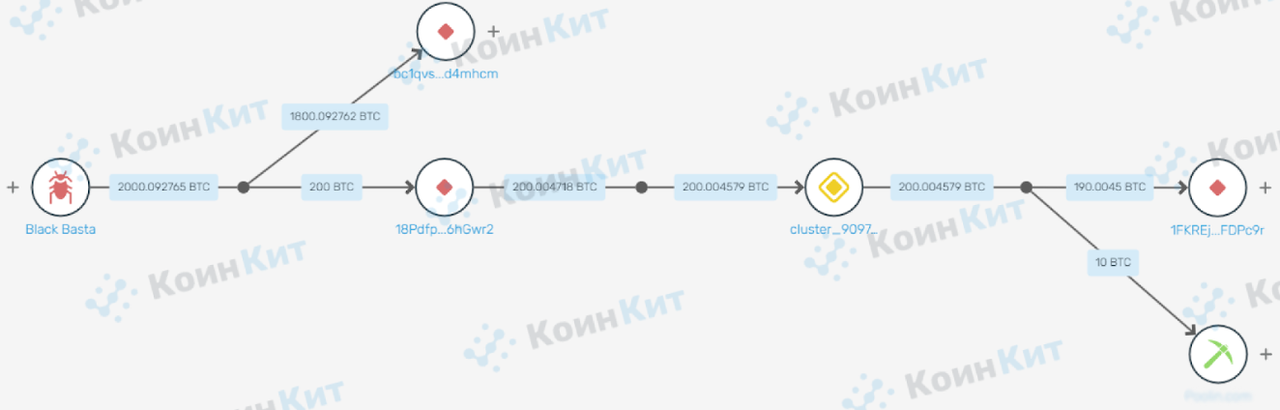

Часть украденных криптоденег (200 BTC) была переведена в несколько платежей, после чего ее снова собрали, использовав в качестве пункта концентрации кошелек, принадлежащий одному из крупных майнеров. В воровской схеме – это центральное звено.

Стартовый «грязный» перевод криптодобытчику

- Почему злоумышленники решили включить в свою цепочку отмывания именно майнера?

Дело в том, что майнерским адресам в экосистеме блокчейна автоматически присваивается уникальный статус. Их принято считать «чистыми» по умолчанию, ведь их владельцы занимаются легальной деятельностью – добычей блоков, за что и получают заслуженное вознаграждение. Поэтому их Оценка Риска (Risk Score) приравнивается к нулю. Даже стопроцентно «нечистые» Биткойны, очутившись в таком кошельке, в глазах многих автоматических систем соответствия словно отмываются от своей прошлой истории, какой бы они ни была.

Этап №3 – «Легализация и вывод»

Когда майнер получает средства, он, осознавая свое участие или нет, начинает их движение. Какая-то часть этих денег поступает на другие личные кошельки, а какая-то оказывается на депозитах централизованных бирж. При этом все транши криптодобытчика хоть и могут быть крупными, точно – не критичны.

Отправка через промежуточные реквизиты

Почему майнеров включают в качестве звеньев в преступную цепь?

Злоумышленники руководствуются разными мотивами:

- Невольное соучастие. Майнеру и невдомек, что он присоединяется к мошеннической манипуляции. Слепо доверившись своему статусу непорочности, он банально не проверяет поступающие транзакции на предмет рисков.

- Намеренная слепота. На рынке встречаются участники, играющие на доверии экосистемы и сознательно предоставляющие услуги по отмыванию денег, конечно, взымая за это серьезную мзду.

- Прямая вовлеченность. Бывают случаи, когда майнинговые операции изначально находятся под контролем преступных элементов.

Если криптодобытчик принимает украденные средства, он, вне зависимости от движущего мотива, оказывается в поле зрения правоохранительных органов и, естественно, расплачивается своей репутацией. Де-факто майнер выступает в роли посредника в отмывании.

Мнение аналитиков кибербезопасности

Владельцы майнинговых предприятий, хотят они этого или не хотят, но рискуют стать следующей мишенью для регуляторов. Чтобы избежать ужесточения надзора, им придется приступить к более активному мониторингу источников своих денежных поступлений. Единственным эффективным способом защиты выступает встраивание в процессы продвинутых аналитических инструментов, которые будут проверять не только прямые транзакции, но и всю цепочку движения криптосредств, вплоть до самого исходника.

Механика противостояния хакерской схеме:

- Обязательное внедрение процедуры аудита всех крупных входящих переводов посредством профессиональных сервисов AML, анализирующих историю транзакций полностью.

- Усиление мониторинга депозитов, в том числе и так называемых «белых» адресов, путем интеграции анализа косвенных связей.

- Не сбрасывание со счетов того факта, что «чистая» Оценка Риска кошелька-адресанта не может служить стопроцентной гарантией легитимности средств.

Заключение

Алгоритм отмывания криптодензнаков через майнеров является тревожным звоночком для всей индустрии цифровых монет. Он демонстрирует, что злоумышленники находятся в неустанном поиске и изобретают новые, все более изощренные механизмы обхода защитных систем.